Általános titkosítás

A Psono nem találta fel újra a kereket. A Psono magjában Curve25519 és Salsa20 algoritmusokat használunk NaCl (ejtsd: “salt”), vagyis a “Networking and Cryptography library” formájában. A szerverünk PyNaCl-t használ, míg a frontendünk ecma-nacl-t. Mindkettő a NaCl jól bevált implementációja. Miért nem RSA és AES? Az RSA és AES sokkal ismertebbek, de könnyű őket rosszul implementálni, valamint sokkal lassabbak (itt egy hasznos cikk, amely a különbségekről és az RSA és AES használatának “veszélyeiről” szól).

A böngésző titkosítása

A Psono minden adatot (például jelszavakat vagy jegyzeteket) titkosít a NaCl titkos kulcsos hitelesítésével, mielőtt azok elhagynák a böngésződet, és „secret object”-ként kerülnének a szerveren tárolásra. A titkosításhoz szükséges kulcs véletlenszerűen generálódik, és a „datastore”-odban tárolódik néhány metadattal együtt, amely a titkodhoz tartozik. A böngészőalkalmazás a „datastore”-odat a jelszavad egy származtatásával titkosítja. Ehhez a jelszó származtatáshoz az scrypt algoritmust használjuk. Miért nem PBKDF2? A PBKDF2 sokkal ismertebb, de az alacsonyabb erőforrásigénye miatt (különösen memória) „olcsón” megvalósítható hardverben, és így a támadók könnyebben feltörhetik.

Szállítási titkosításunk

Három titkosítási réteg védi az adataidat, amíg a böngésződtől az alkalmazáskiszolgálónkig eljutnak. Az alapréteg maga az adatok titkosítása, amelyet az ügyfél (kliens) végez. Erre épül rá a Psono által megvalósított középső réteg, amelyet általában Psono szállítási titkosítási rétegének nevezünk. Ez a réteg olyan, mint egy alagút (hasonló egy VPN alagúthoz) a weboldal (vagy bővítmény), amely a böngésződben fut, és az alkalmazáskiszolgálónk között. Ezen felül, legkülső vagy héj rétegként HTTPS-t (TLS 1.2 verzióban) használunk. Figyelemre méltó még, hogy mind a középső, mind a külső rétegünk úgy lett kialakítva és konfigurálva, hogy támogassa a perfect forward security-t (PFS).

Az adattárolás alatti titkosítás

Rendszeres biztonsági frissítések

Mindig naprakészen kell tartania a szoftverét. Ez a legjobb tanács bármilyen számítógépes rendszerre és szoftverre. Ez a legjobb védelem a kártevők, vírusok és hackerek ellen, valamint alapvető feltétele a titkai védelmének. A Psono ezt felismerte, és rendszeresen ad ki frissítéseket a legújabb biztonsági javításokkal és funkciókkal.

Nyílt forráskódú elv

Psono magja nyílt forráskódú, és az is fog maradni. Ez azt jelenti: Nincs licencdíj. Nincsenek idővel növekvő előfizetési költségek. Nincsenek rejtett biztonsági hibák. Rugalmasság, hogy bárhová átköltözhess és bárhol üzemeltethess a választott partnereddel. Nyilvános auditálhatóság és biztonsági ellenőrzések. Ha szeretnéd, bármikor saját magad is kijavíthatod a hibákat.

Szolgáltatás elérhetősége

A jelszavaidhoz mindig hozzá kell férned. Ezt mi is értjük. A Psono három megoldást kínál erre a problémára. Először is, mindenkinek ingyenesen, a lehető legegyszerűbb, docker-alapú megoldással kínáljuk a szerverünket és kliensünket helyszíni hosztolásra. A letöltési oldalunkon megtalálod a megfelelő docker image-eket a Psono Server-hez és a Psono Web Client-hez. Másodszor, egyszerű szöveges fájl mentési funkciót kínálunk. Harmadszor, a felhőben futtatjuk az Amazon AWS és a Google GCP szolgáltatásain, hogy minimalizáljuk az adatközponti kiesések, adatvesztés és szerverproblémák kockázatát.

Napi biztonsági mentések az adatairól

Minden adatot a Psono.pw Service szolgáltatásból automatikusan minden éjjel lementünk, hogy a lehető legnagyobb védelmet biztosítsuk az esetleges adatvesztés ellen. Ezekhez a biztonsági mentésekhez csak egy nagyon korlátozott számú ember férhet hozzá.

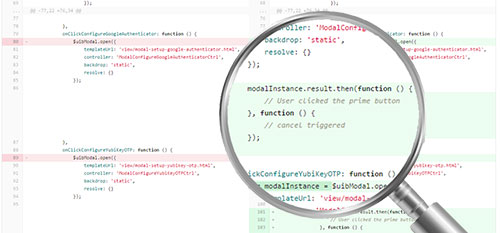

Kód biztonsága kód auditokon keresztül

Minden újonnan hozzáadott kódot kódellenőrzésnek vetünk alá. A kód manuális jóváhagyást igényel, mielőtt éles környezetbe kerülne. Automatikus ellenőrzések biztosítják a kód minőségét.

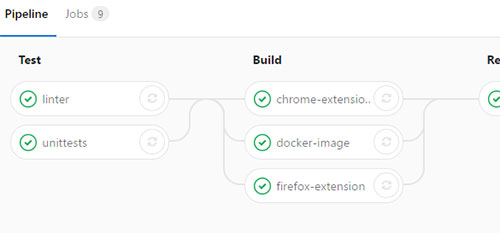

Hibák minimalizálása Automatizált tesztelés

Minden kódot automatikusan tesztelünk több szakaszban, és számos minőségi ellenőrzésen kell átmenniük, mielőtt élesítésre kerülhetnének. Az aktuális tesztelési állapotot mindig megtalálod itt egy badge formájában a(z) Psono Client és a(z) Psono Server esetében.

Automatizált sebezhetőségi vizsgálatok

Több biztonsági és sebezhetőség-ellenőrző szkenner működik nálunk. Ez lehetővé teszi számunkra, hogy új fenyegetéseket észleljünk és gyorsan reagáljunk. Az automatizált szkennelések minden éjjel lefutnak, és ennek megfelelően értesítéseket generálnak. Ezen kívül ezek a szkennelések automatikusan lefutnak a build pipeline-jainkban is, blokkolva a sebezhető kiadásokat. Harmadik felek által kínált további ellenőrzések (például github.com) minden új CVE esetén figyelmeztetéseket küldenek.

Többzónás hálózati tervezés

Hálózatunk a legjobb gyakorlatokat követi, és kihasználja felhőszolgáltatóink biztonsági korlátozásainak teljes erejét. Maga a hálózat több rétegre van bontva, és ezek között tűzfalak találhatók, hogy korlátozzák a hozzáférést, valamint megelőzzék vagy késleltessék az esetleges behatolásokat.

Fejlett DDoS védelem

A DDoS (Denial-of-Service) támadások komoly fenyegetést jelentenek a jelenlegi online szolgáltatások számára. Ezért a Psono intézkedéseket tett a védelem érdekében, és Cloudflare-t használ arra, hogy mérsékelje a DDoS támadások miatti leállások kockázatát.