Cryptage en général

Psono n’a pas réinventé la roue. Au cœur de Psono, nous utilisons Curve25519 et Salsa20 sous forme de NaCl (prononcé “sel”), la “bibliothèque de mise en réseau et de cryptographie”. Notre serveur utilise PyNaCl et notre frontend ecma-nacl. Les deux sont des implémentations bien établies de NaCl. Pourquoi pas RSA et AES ? RSA et AES sont beaucoup plus célèbres mais sont faciles à mal implémenter et beaucoup plus lents (voici un article utile qui parle des différences et des “dangers” d’utiliser RSA et AES).

Le chiffrement de votre navigateur

Psono chiffre toutes les données (comme les mots de passe ou les notes) avec l’authentification par clé secrète de NaCl avant de quitter votre navigateur et d'être stockées sur le serveur dans un « objet secret ». La clé pour le chiffrement est générée aléatoirement et stockée avec certaines métadonnées de votre secret dans votre « datastore ». L'application du navigateur chiffre votre « datastore » avec une dérivation de votre mot de passe. Comme algorithme pour cette dérivation de mot de passe, nous utilisons scrypt. Pourquoi pas PBKDF2? PBKDF2 est bien plus célèbre mais en raison de la moindre demande en ressources (surtout en mémoire) « facilement » implémentable matériellement et plus facile à casser pour un attaquant.

Notre chiffrement des transports

Trois couches de cryptage protègent vos données depuis votre navigateur jusqu'à notre serveur d'applications. La couche de base est le cryptage des données elles-mêmes effectué par le client. En plus de cela, Psono a mis en œuvre une couche intermédiaire, que nous appelons généralement la couche de cryptage de transport de Psono. Cette couche est comme un tunnel (similaire à un tunnel VPN) entre le site web (ou l'extension) fonctionnant à l'intérieur de votre navigateur et notre serveur d'applications. En outre, en tant que couche externe ou couche de coquille, nous utilisons HTTPS (en version TLS 1.2). Il est également à noter que nos couches intermédiaire et externe sont construites et configurées pour supporter la sécurité de transmission parfaite (PFS).

Le chiffrement au repos

Le serveur d'application chiffre toutes les données privées (par exemple, votre adresse e-mail), avant de les stocker dans la base de données. Nous utilisons ici le chiffre de flux Salsa20 avec un Poly1305 with, réduisant au minimum le niveau de confiance nécessaire à notre , reducing the necessary trust level of our.

Mises à jour de sécurité régulières

Vous devez garder votre logiciel à jour. C'est le meilleur conseil pour tout système informatique et logiciel. C'est la meilleure protection contre les malwares, virus et hackers et une nécessité fondamentale pour protéger vos secrets. Psono l'a compris et publie régulièrement des mises à jour avec les derniers correctifs de sécurité et fonctionnalités.

Principe de l'Open Source

Le noyau de Psono est open source et restera open source. Cela signifie : Pas de frais de licence. Pas de coûts d'abonnement augmentant au fil du temps. Pas de failles de sécurité cachées. Flexibilité pour déplacer et héberger partout avec le partenaire de votre choix. Auditabilité publique et vérifications de sécurité. Vous pouvez corriger un bug vous-même si vous le souhaitez à tout moment.

Disponibilité du service

Vous avez besoin d'accès à vos mots de passe à tout moment. Nous comprenons cela. Psono propose trois approches pour résoudre ce problème. Tout d’abord, nous offrons à tout le monde notre serveur et nos clients pour un hébergement sur site, gratuitement et avec Docker aussi simplement que possible. Sur notre page de téléchargement, vous pouvez trouver les images Docker correspondantes pour le Psono Server et le Psono Web Client. Deuxièmement, notre fonction de sauvegarde de fichier texte facile. Troisièmement, nous fonctionnons dans le cloud sur AWS d'Amazon et GCP de Google, minimisant ainsi les risques de pannes de centre de données, de perte de données et de problèmes de serveur.

Sauvegardes quotidiennes de vos données

Nous sauvegardons automatiquement toutes les données du Psono.pw Service chaque nuit afin d'assurer la protection maximale contre toute perte éventuelle de données. L'accès à ces sauvegardes est accordé à un nombre très limité de personnes.

Sécurité du code grâce aux audits de code

Nous effectuons des audits de code sur tout nouveau code ajouté. Le code nécessite une approbation manuelle avant d'être mis en production. Des vérifications automatiques assurent la qualité du code.

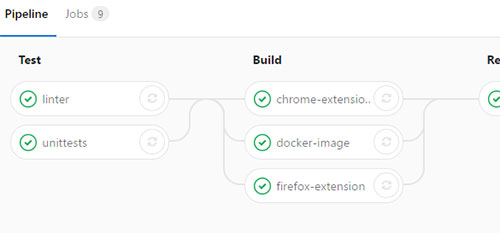

Minimisation des problèmes Test automatisé

Nous testons automatiquement tout le code à plusieurs étapes et il doit passer plusieurs contrôles de qualité avant d'être considéré comme prêt à être mis en ligne. Vous pouvez toujours trouver le statut actuel des tests sous forme de badge ici pour Psono Client et le Psono Server.

Analyses de vulnérabilités automatisées

Nous disposons de plusieurs analyseurs de sécurité et de vulnérabilités. Cela nous permet de détecter de nouvelles menaces et de réagir rapidement. Des analyses automatisées sont effectuées chaque nuit et déclenchent des notifications en conséquence. De plus, ces analyses sont exécutées automatiquement dans notre pipeline de construction, bloquant les versions vulnérables. Des contrôles supplémentaires offerts par des tiers (par exemple, github.com) déclenchent des alertes pour chaque nouvelle CVE.

Conception de réseau multizone

Notre réseau suit les meilleures pratiques et utilise toute la puissance des restrictions de sécurité de nos fournisseurs de cloud. Le réseau lui-même est divisé en plusieurs couches et pare-feu intermédiaires pour restreindre l'accès et prévenir/retarder d'éventuelles intrusions.

Protection DDoS avancée

Les attaques DDoS (Denial-of-Service) sont une grande menace pour les services en ligne actuels. C'est pourquoi Psono a pris des mesures pour se protéger et utilise Cloudflare pour atténuer le risque de pannes dues aux attaques DDoS.