Verschlüsselung im Allgemeinen

Psono hat das Rad nicht neu erfunden. In Psonos Kern verwenden wir Curve25519 und Salsa20 in Form von NaCl (ausgesprochen „Salt“), der „Networking and Cryptography library“. Unser Server verwendet PyNaCl und unser Frontend ecma-nacl. Beide sind gut etablierte Implementierungen von NaCl. Warum nicht RSA und AES? RSA und AES sind weitaus bekannter, aber leicht falsch zu implementieren und weitaus langsamer (hier ist ein nützlicher Artikel, der über die Unterschiede und die „Gefahren“ der Verwendung von RSA und AES spricht).

Ihre Browser-Verschlüsselung

Psono verschlüsselt alle Daten (wie Passwörter oder Notizen) mit NaCl's secret key authentication, bevor sie Ihren Browser verlassen und auf dem Server in einem „secret object“ gespeichert werden. Der Schlüssel für die Verschlüsselung wird zufällig generiert und zusammen mit einigen Metadaten Ihres Geheimnisses in Ihrem „datastore“ gespeichert. Die Browser-Anwendung verschlüsselt Ihren „datastore“ mit einer Ableitung Ihres Passworts. Als Algorithmus für diese Passwortableitung verwenden wir scrypt. Warum nicht PBKDF2? PBKDF2 ist weitaus bekannter, aber aufgrund des geringeren Ressourcenbedarfs (insbesondere Speicher) „billig“ in Hardware implementierbar und für einen Angreifer leichter zu knacken.

Unsere Transportverschlüsselung

Drei Verschlüsselungsschichten schützen Ihre Daten auf dem Weg von Ihrem Browser zu unserem Anwendungsserver. Die Basisschicht ist die Verschlüsselung der Daten selbst, die vom Client durchgeführt wird. Darüber hinaus hat Psono eine mittlere Schicht implementiert, die wir normalerweise als Psonos Transportverschlüsselungsschicht bezeichnen. Diese Schicht ist wie ein Tunnel (ähnlich einem VPN-Tunnel) zwischen der Website (oder Erweiterung), die in Ihrem Browser läuft, und unserem Anwendungsserver. Zusätzlich verwenden wir als äußere oder Schalen-Schicht HTTPS (in Version TLS 1.2). Bemerkenswert ist auch, dass sowohl unsere mittlere als auch die äußere Schicht so gebaut und konfiguriert sind, dass sie Perfect Forward Security (PFS) unterstützen.

Die Verschlüsselung im Ruhezustand

Der Anwendungsserver verschlüsselt alle privaten Daten (z. B. Ihre E-Mail-Adresse), bevor er sie in der Datenbank speichert. Wir verwenden hier die Salsa20 Stream-Cipher zusammen mit einem Poly1305 with, wodurch das erforderliche Vertrauensniveau unseres , reducing the necessary trust level of our auf ein Minimum reduziert wird.

Regelmäßige Sicherheitsupdates

Sie müssen Ihre Software auf dem neuesten Stand halten. Das ist der beste Rat für jedes Computersystem und jede Software. Es ist der beste Schutz vor Malware, Viren und Hackern und eine grundlegende Notwendigkeit, um Ihre Geheimnisse zu schützen. Psono hat dies verstanden und veröffentlicht regelmäßig Updates mit den neuesten Sicherheitspatches und Funktionen.

Open-Source-Prinzip

Psono’s Kern ist Open Source und wird Open Source bleiben. Das bedeutet: Keine Lizenzgebühren. Keine im Laufe der Zeit steigenden Abonnementskosten. Keine versteckten Sicherheitslücken. Flexibilität, überall mit dem Partner Ihrer Wahl zu wechseln und zu hosten. Öffentliche Audits und Sicherheitsprüfungen. Sie können jederzeit selbst einen Fehler beheben, wenn Sie möchten.

Dienstverfügbarkeit

Sie benötigen jederzeit Zugriff auf Ihre Passwörter. Das verstehen wir. Psono hat drei Ansätze, um dieses Problem zu lösen. Erstens bieten wir allen unseren Server und die Clients für das Hosting vor Ort kostenlos und mit Docker so einfach wie möglich an. Auf unserer Download-Seite finden Sie die entsprechenden Docker-Images für den Psono Server und den Psono Web Client. Zweitens, unsere einfache Textdatei-Backup-Funktion. Drittens laufen wir in der Cloud auf AWS von Amazon und GCP von Google, um die Risiken von Ausfällen im Rechenzentrum, Datenverlusten und Serverproblemen zu minimieren.

Tägliche Backups Ihrer Daten

Wir sichern alle Daten des Psono.pw Service automatisch jede Nacht, um den höchstmöglichen Schutz vor potenziellem Datenverlust zu gewährleisten. Der Zugriff auf diese Backups wird nur einer sehr begrenzten Anzahl von Personen gewährt.

Codesicherheit durch Code-Audits

Wir führen Code-Audits für jeden neuen Code durch, der hinzugefügt wird. Der Code erfordert eine manuelle Genehmigung, bevor er in die Produktion geht. Automatische Überprüfungen gewährleisten die Qualität des Codes.

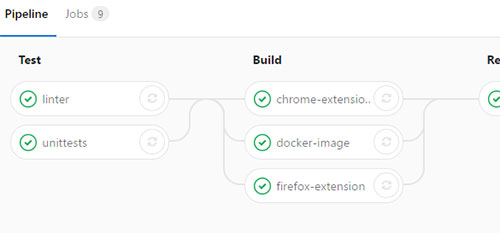

Minimierung von Problemen Automatisierte Tests

Wir testen allen Code automatisch in mehreren Stufen und er muss mehrere Qualitätskontrollen bestehen, bevor er in den Live-Betrieb geht. Den aktuellen Stand der Tests findest du immer als Abzeichen hier für Psono Client und den Psono Server.

Automatisierte Schwachstellen-Scans

Wir haben mehrere Sicherheits- und Schwachstellenscanner im Einsatz. Dies ermöglicht es uns, neue Bedrohungen zu erkennen und schnell zu reagieren. Automatisierte Scans laufen jede Nacht und lösen entsprechende Benachrichtigungen aus. Zusätzlich werden diese Scans automatisch in unserer Build-Pipeline ausgeführt und blockieren anfällige Releases. Zusätzliche Überprüfungen, die von Dritten angeboten werden (z.B. github.com), werfen bei jeder neuen CVE Warnungen aus.

Multizonenetzwerkdesign

Unser Netzwerk folgt den Best Practices und nutzt die volle Leistung der Sicherheitsbeschränkungen unserer Cloud-Anbieter. Das Netzwerk selbst ist in mehrere Schalen und Firewalls unterteilt, um den Zugriff zu beschränken und mögliche Eindringversuche zu verhindern oder zu verzögern.

Erweiterter DDoS-Schutz

DDoS (Denial-of-Service) Angriffe sind eine große Bedrohung für aktuelle Online-Dienste. Deshalb hat Psono Maßnahmen ergriffen, um sich zu schützen, und verwendet Cloudflare, um das Risiko von Ausfällen durch DDoS-Angriffe zu verringern.