Genbrug af adgangskoder er ekstremt problematisk. Det er trist, at folk ikke er klar over de risici, der er forbundet med deres konto og data. Angribere bruger emailadresser og adgangskoder fra tidligere brud og forsøger at få adgang til andre websteder. Password managers, der genererer tilfældige adgangskoder, er en perfekt foranstaltning mod disse angreb, da det genererer tilfældige adgangskoder for hvert websted. Men hvad med alle de gamle adgangskoder? Vi har lige frigivet en ny funktion, der giver brugere mulighed for at tjekke deres adgangskoder mod en enorm database ved hjælp af haveibeenpwned.com. Med dette nye værktøj i vores arsenal er det muligt at tjekke adgangskoder mod et datasæt med næsten 5 milliarder konti med adgangskoder.

Tak haveibeenpwned.com!

The Pwned Passwords service blev oprettet i august 2017, efter NIST udsendte vejledning, der specifikt anbefalede, at brugersupplerede adgangskoder skulle kontrolleres mod eksisterende databrud. Rationale for dette råd og forslag til, hvordan applikationer kan udnytte disse data, beskrives i detaljer i blogindlægget Introducing 306 Million Freely Downloadable Pwned Passwords. I februar 2018 blev version 2 af tjenesten udgivet, med mere end en halv milliard adgangskoder, hver nu også med en optælling af hvor mange gange de havde været udsat.

(Kilde: https://haveibeenpwned.com/Passwords)

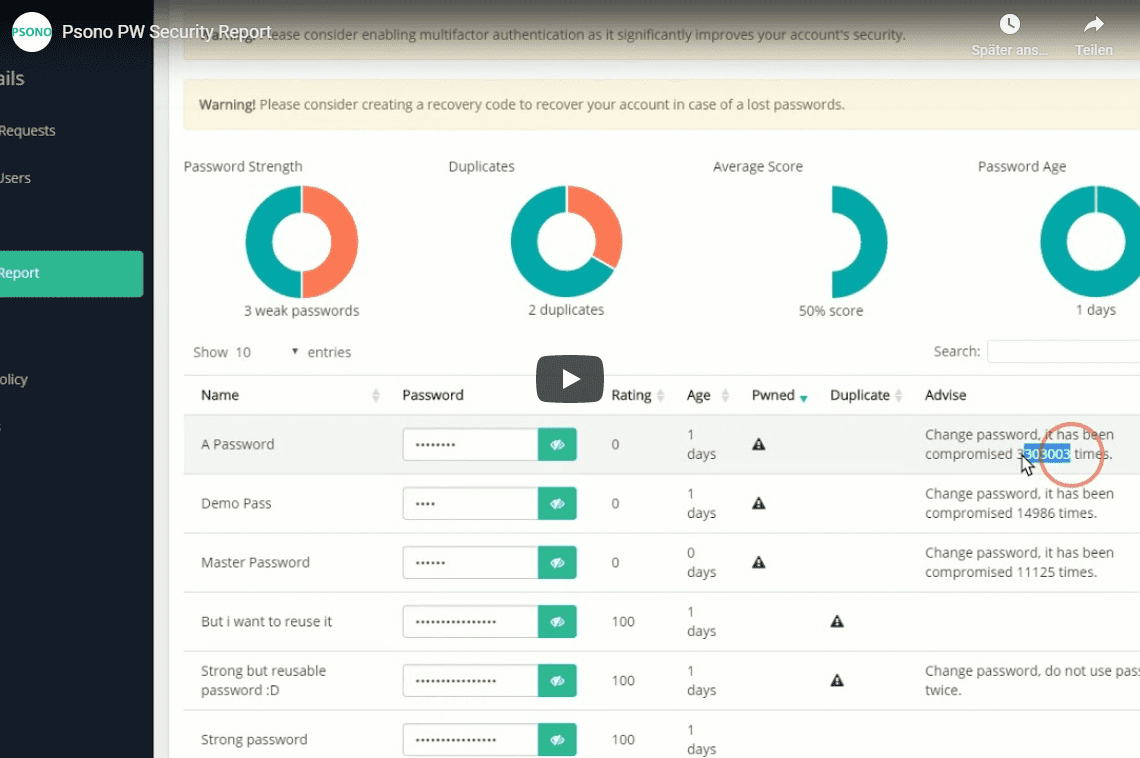

Sikkerhedsrapport i aktion!

En lille video, der giver en bedre fornemmelse af, hvordan det fungerer. API'en viser fremskridtet af analysen. Da det er en gratis tjeneste, respekterer vi begrænsningen og ønsker ikke at forårsage nogen skade, så forespørgslerne er begrænset til én forespørgsel pr. 1,5 sekunder.

Sikkerhedsrapportfunktioner

- Kompleksitet: Alle poster bliver kontrolleret for deres kompleksitet

- Dupliceringer: Hver dublet, der findes, bliver markeret

- Alder: Folk bør ændre adgangskoder regelmæssigt

- Brud: Undgå adgangskoder, der allerede er blevet kompromitteret

I baggrunden

I første trin downloades alle hemmeligheder, der indeholder dine adgangskoder, fra serveren. I andet trin bliver hver hemmelighed dekrypteret i din browser, før en sha1-hash af adgangskoden oprettes. Sha1-hashes er 160 bits lange (40 tegn i hex). Sha1-hashen opdeles i et præfiks (5 hex-tegn) og et suffiks (35 hex-tegn). Præfikset sendes til haveibeenpwned.com API, som tjekker sin database og returnerer en liste over suffikser. Klienten vil sammenligne suffikset af adgangskoden mod listen over suffikser, den modtog, og markere adgangskoden som brudt eller ej. Dette er en effektiv måde at forespørge adgangskode-databasen på, uden faktisk at sende adgangskoden (eller svage afledninger) og er kendt som k-anonymisering.